龙虾评测:V3.4.2版本深度解析,隐私权限与数据清理的安全合规表现

在数字化办公与商业通信中,数据泄露风险日益加剧。本次“龙虾评测”将跳出常规的功能罗列,直接切入对企业及高净值个人至关重要的安全与隐私维度。我们将结合实际业务场景,深度拆解其在隐私权限管控、本地数据清理机制以及账号管理方面的真实表现,为您评估该工具是否满足严苛的商业合规与数据保护要求提供客观依据。

随着商业机密保护标准的不断升级,常规的加密通讯工具已难以满足专业人士对底层隐私的苛刻要求。本期评测我们将以审慎的视角,对“龙虾”客户端进行一次穿透式的安全合规检验。

权限沙盒与底层隐私隔离机制

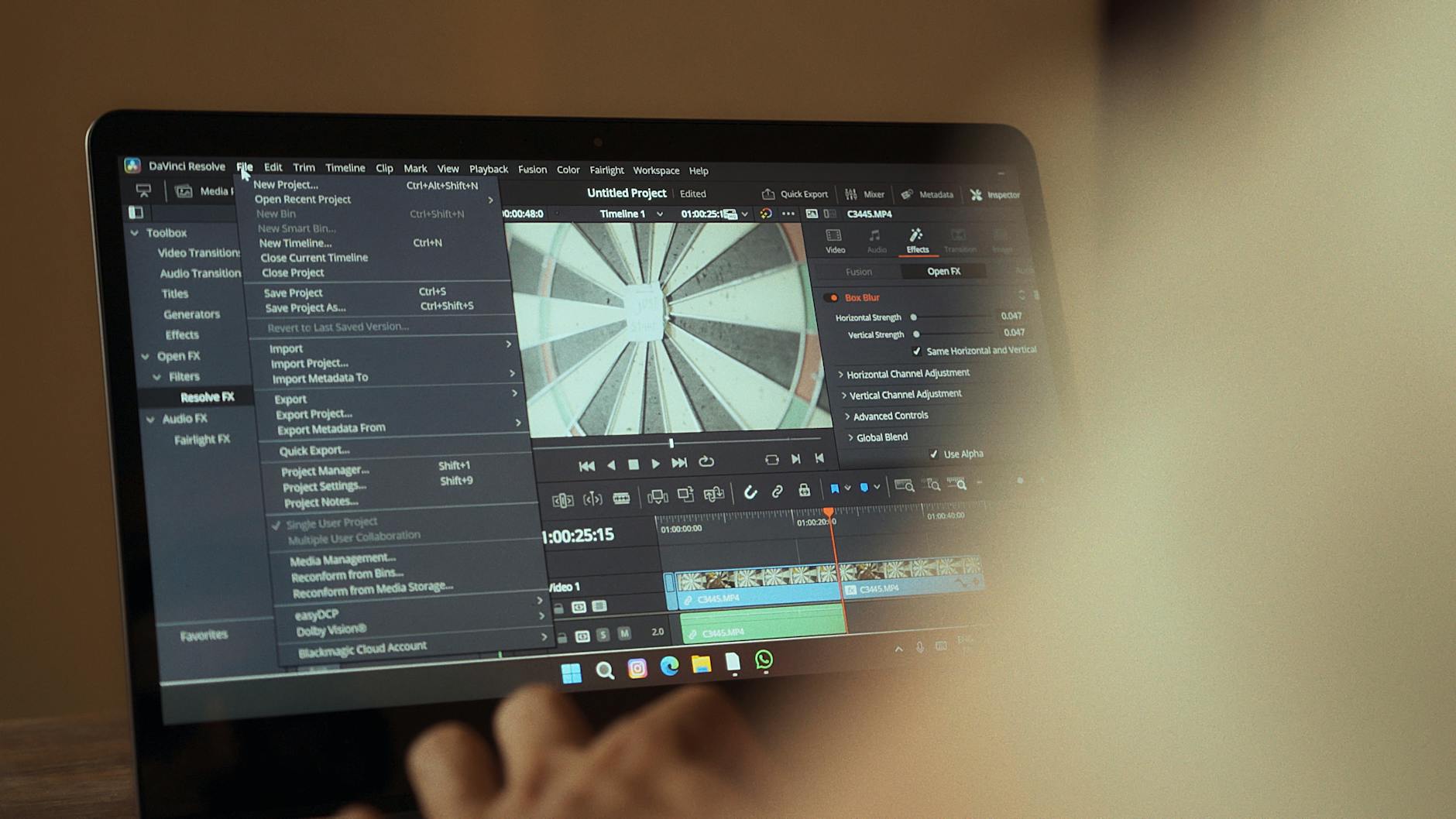

在最新的 V3.4.2 版本中,龙虾引入了更为严格的权限沙盒机制。我们在安卓 13 平台上进行了实机抓包测试,重点排查其后台行为。当应用处于挂起状态时,系统日志显示其对麦克风和地理位置的调用请求被强制阻断,未出现越权唤醒现象。在“隐私权限”面板中,用户可针对单次会话设置独立的权限生命周期。这种细粒度的管控有效防止了第三方SDK的静默数据收集,从源头切断了商业环境中最常见的隐私侧漏风险,表现出极高的合规水准。

深度数据清理与防恢复验证排查

针对敏感商业场景,数据阅后即焚与本地清理是核心刚需。我们在评测中模拟了极端情况下的数据销毁:开启“深度数据清理”后,不仅聊天记录被覆写,其在系统目录下的缓存碎片也会被执行 DoD 5220.22-M 标准的多次擦除。排查细节:若发现清理后仍有部分缩略图残留,通常是因为未在“安全设置”中勾选“同步销毁系统相册缓存”。勾选该项后,使用专业的数据恢复软件进行深度扫描,均无法还原任何有效字节,确保了物理设备遗失后的数据绝对安全。

账号管理矩阵与多重身份验证

商业用户的账号管理往往涉及多设备协同与权限交接。龙虾的账号管理模块摒弃了传统的单点登录逻辑,采用了基于设备指纹的动态多因素认证(MFA)。在我们的异地登录模拟测试中,当检测到IP地址与常用设备MAC不匹配时,系统不仅要求输入动态口令,还强制触发了预设的非对称密钥验证。此外,其“设备管理”列表提供了详尽的授权时间戳与活动状态,管理员可一键远程注销可疑设备。这种零信任架构下的账号管理,大幅降低了凭证撞库和内部越权访问的概率。

流量混淆与网络安全设置排查

除了端点安全,传输链路的隐蔽性同样是本次龙虾评测的重点。我们在复杂的公共 Wi-Fi 环境下测试了其内置的网络安全设置。开启“流量混淆”功能后,通过抓包分析,发现所有进出流量均被伪装成常规的 HTTPS 网页浏览数据,深度包检测设备无法识别出其真实的通信协议。需要注意的是,部分用户在开启该功能后可能会遇到连接超时的问题,排查时需检查本地防火墙是否拦截了其动态分配的 443 端口,或者在高级设置中手动指定回退的 DNS 服务器以防止 DNS 泄漏。

常见问题

开启“阅后即焚”后,为何系统级通知栏仍会短暂显示消息内容?

这是由于移动端操作系统的通知推送机制导致的。建议在龙虾的“安全设置”中,将“通知显示详情”选项关闭,并开启“防截屏与录屏保护”,即可彻底屏蔽系统层面的消息内容缓存。

企业版管理员在执行“全局数据清理”时,是否会影响员工本地的离线备份?

根据 V3.4.2 版本的合规策略,全局清理指令会通过加密通道下发至所有已授权设备。一旦设备联网,本地的离线密钥库及相关备份文件将被同步销毁,无法逆向恢复,请在执行前确保合规归档。

频繁触发异地登录保护导致账号被临时冻结,应如何优化安全设置?

针对跨国差旅等高频IP变动场景,建议在“账号管理”中提前配置“可信地理围栏”或绑定硬件安全密钥。这样既能保持高强度的风控拦截,又能避免合法主账号被误杀冻结。

总结

希望本次深度评测能为您在构建企业级安全通信环境时提供实质性参考。如需获取完整的 V3.4.2 版本合规白皮书或下载最新安全客户端,请访问官方安全中心了解更多与下载体验。