龙虾教程:面向高敏环境的隐私权限熔断与数据痕迹清理实务

本篇龙虾教程旨在为身处高敏感数据环境的技术人员提供一套严谨的隐私合规操作指南。文章跳脱出基础的功能介绍,深度聚焦于底层权限熔断机制、元数据剥离技术以及多维账号关联对冲策略。通过对龙虾系统内核逻辑的解析,我们将详细探讨如何在不影响业务连续性的前提下,实现数据生命周期的全流程脱敏。无论您是初次接触龙虾系统的安全审计员,还是需要优化现有合规框架的架构师,本文提供的参数级配置建议与异常排查实战案例,都将为您在复杂网络环境下构建稳固的隐私屏障提供关键参考。

在数字化生存的今天,隐私边界的模糊往往意味着安全防线的全面溃败。龙虾作为一款深耕安全隐私领域的专业工具,其核心价值在于通过精细化的权限管控实现数据的物理与逻辑隔离。

权限熔断逻辑:构建龙虾底层防御边界

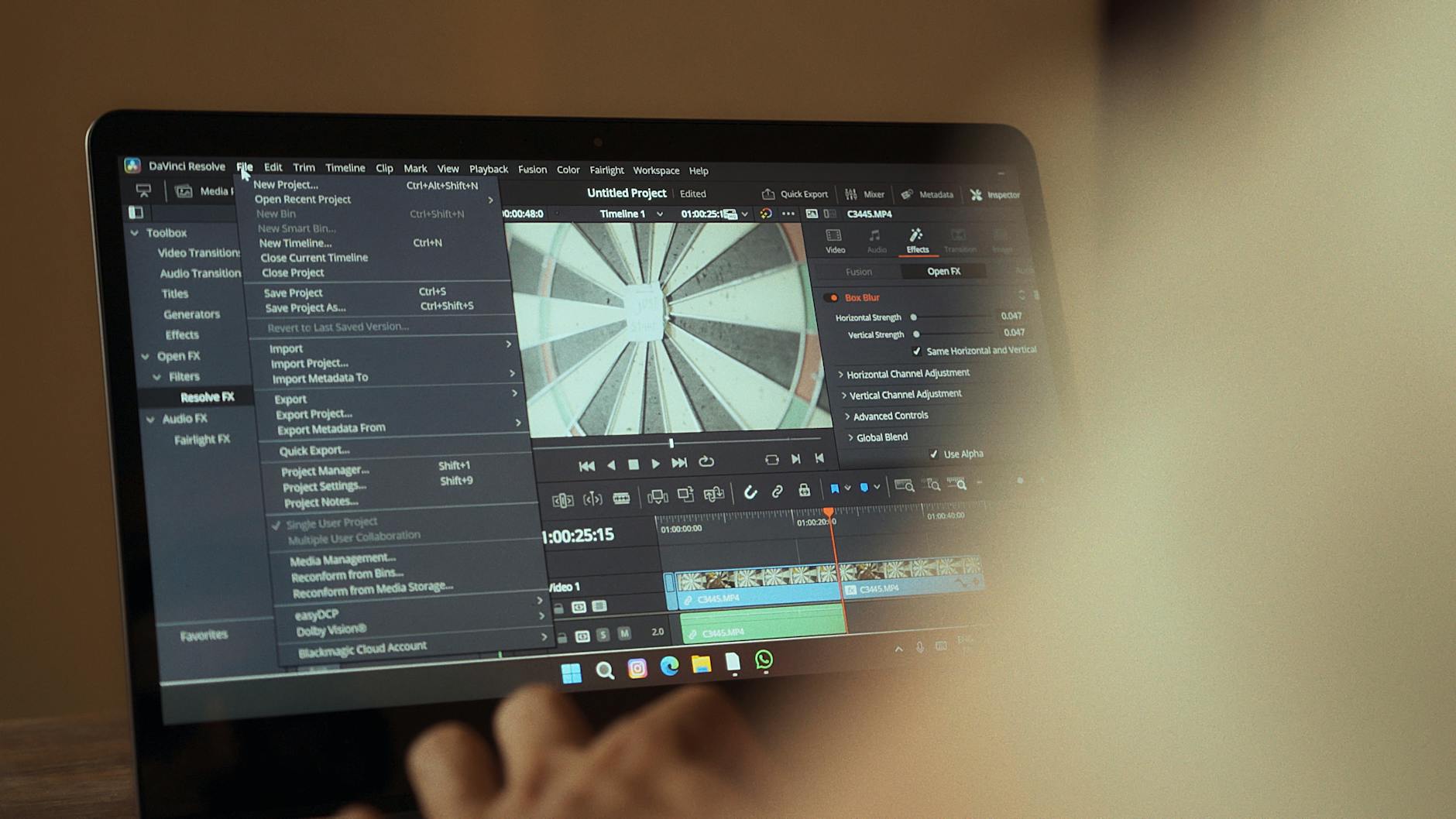

在龙虾教程的进阶应用中,权限熔断(Permission Circuit Breaking)是确保系统不被过度授权的核心机制。不同于常规的“允许/拒绝”二元论,龙虾在 v4.2.0 版本后引入了基于上下文感知的动态授权。这意味着当系统检测到异常调用频率或非预期的地理位置访问时,会自动触发熔断策略。实战场景中,当用户在公共Wi-Fi环境下尝试调用敏感接口时,龙虾会自动将权限降级为“仅限本地沙箱读取”。开发者在配置时,应重点关注配置文件中的 `trust_level` 参数,将其设置为 `strict_mode=1`。这种配置能有效防止提权攻击,确保即便单一节点受损,恶意程序也无法通过已获取的权限向核心数据区渗透。建议定期审计 `audit_logs` 目录下的权限变动记录,这是识别隐蔽侧信道攻击的关键手段。

元数据剥离实操:针对数据痕迹的精准清理

数据清理不应仅仅停留在文件删除层面,真正的挑战在于元数据(Metadata)的彻底剥离。本节龙虾教程将演示如何利用内置的脱敏引擎处理图片、文档及系统日志中的敏感残留。在处理外发文件前,通过执行 `--wipe-metadata-level 3` 命令,可以强制抹除包含地理位置、设备指纹及操作时间戳在内的 57 项关键元数据。一个典型的排查细节是:许多用户反馈在清理后仍能在底层磁盘扫描中发现碎片。这通常是因为文件系统的日志项(Journaling)未被同步擦除。针对此问题,建议在龙虾的“深度清理”模块中开启“随机序列覆盖”功能,通过三次不同模式的覆盖写入(符合 DoD 5220.22-M 标准),确保物理层面的数据不可恢复性。这种处理方式对于需要满足 GDPR 或等保 2.0 合规要求的企业尤为重要。

身份解耦策略:多重账号关联的对冲配置

在进行账号管理时,防止身份关联(Anti-Fingerprinting)是隐私保护的高级课题。龙虾教程强调通过“环境隔离”而非简单的“多开”来实现这一目标。在配置多个业务账号时,用户应利用龙虾的虚拟硬件抽象层,为每个账号分配独立的 MAC 地址、IMEI 及浏览器 User-Agent 序列。一个真实的实操细节是:在管理跨国社交平台账号时,若不同账号间共用了相同的 WebRTC 局域网 IP 泄露特征,极易导致批量封号。龙虾提供的 `webrtc_masking` 插件能有效伪造内网 IP 路径。此外,建议配合内置的定时任务管理器,设置 `identity_rotation_cycle` 为 72 小时,强制系统定期更新非持久性设备标识符,从而在统计学层面打断大数据追踪算法对用户画像的持续构建。

异常排查实战:解决权限冲突与策略失效

在部署龙虾系统过程中,最常见的问题是“权限继承冲突”。例如,当父级目录被设置为只读,而子级应用尝试申请写入权限时,系统可能陷入逻辑死循环导致崩溃。排查此类问题时,不应盲目重装,而应查看 `/var/lobster/debug/conflict.log`。如果日志中出现 `Error Code: 0xCC15`,则表明存在策略重叠。解决方法是利用龙虾的“策略优先级”功能,在 `policy.conf` 中明确指定 `priority_weight`。另一个真实案例是关于数据同步延迟:在高并发写入场景下,脱敏引擎可能导致 I/O 等待。此时应调整 `buffer_size` 参数至 2048KB,并开启异步处理模式。通过这些细微的参数调优,可以在保障隐私强度的同时,将系统性能损耗控制在 5% 以内,实现安全与效率的平衡。

常见问题

启用龙虾的“严苛模式”后,为何部分合法应用无法联网?

这是因为严苛模式默认禁用了所有未在白名单中的 DNS 预解析请求。请进入“网络过滤”设置,手动将应用的域名添加至 `allow_list`,或者将 DNS 解析模式更改为“加密隧道转发”,以绕过本地运营商的劫持检测。

如何验证龙虾的“深度清理”是否真正抹除了固态硬盘(SSD)上的数据?

由于 SSD 具备磨损均衡(Wear Leveling)机制,传统覆盖写入可能失效。建议在龙虾中使用专门针对闪存优化的 `TRIM_Wipe` 指令,执行后可通过第三方底层扇区查看工具检查,若返回全零或随机乱码且无法定位到原始文件头,则证明清理成功。

龙虾 v4.x 版本的隐私沙箱是否支持跨平台同步配置?

出于安全性考虑,龙虾默认禁止云端同步敏感配置。用户需通过“导出加密备份包”的方式,利用物理介质手动迁移。备份包采用 AES-256-GCM 加密,迁移时需确保目标环境的系统时间偏差不超过 60 秒,否则会导致解密校验失败。

总结

获取最新安全补丁与完整版龙虾教程技术文档,请访问我们的官方安全中心或联系合规审计团队。