龙虾教程:针对严苛合规环境的权限穿透防御与多维残留数据深度脱敏指南

针对当前复杂多变的合规与隐私审计需求,本篇《龙虾教程》深度剖析了在敏感业务场景下如何利用“龙虾”系统进行权限的动态重构。文章不仅涵盖了从底层逻辑出发的隐私隔离策略,更针对高阶用户提供了数据驻留清理的实务操作方案。通过对权限颗粒度的精细化管理与审计闭环的建立,确保企业及个人用户在处理高敏感数据时,能够有效规避合规风险,实现数据的全生命周期安全管控,是安全从业者不可多得的实操手册。

在数字化协作日益频繁的今天,传统的静态权限管理已难以应对穿透式隐私审计的需求。本教程将带您深入“龙虾”系统的核心,掌握高阶安全配置技巧。

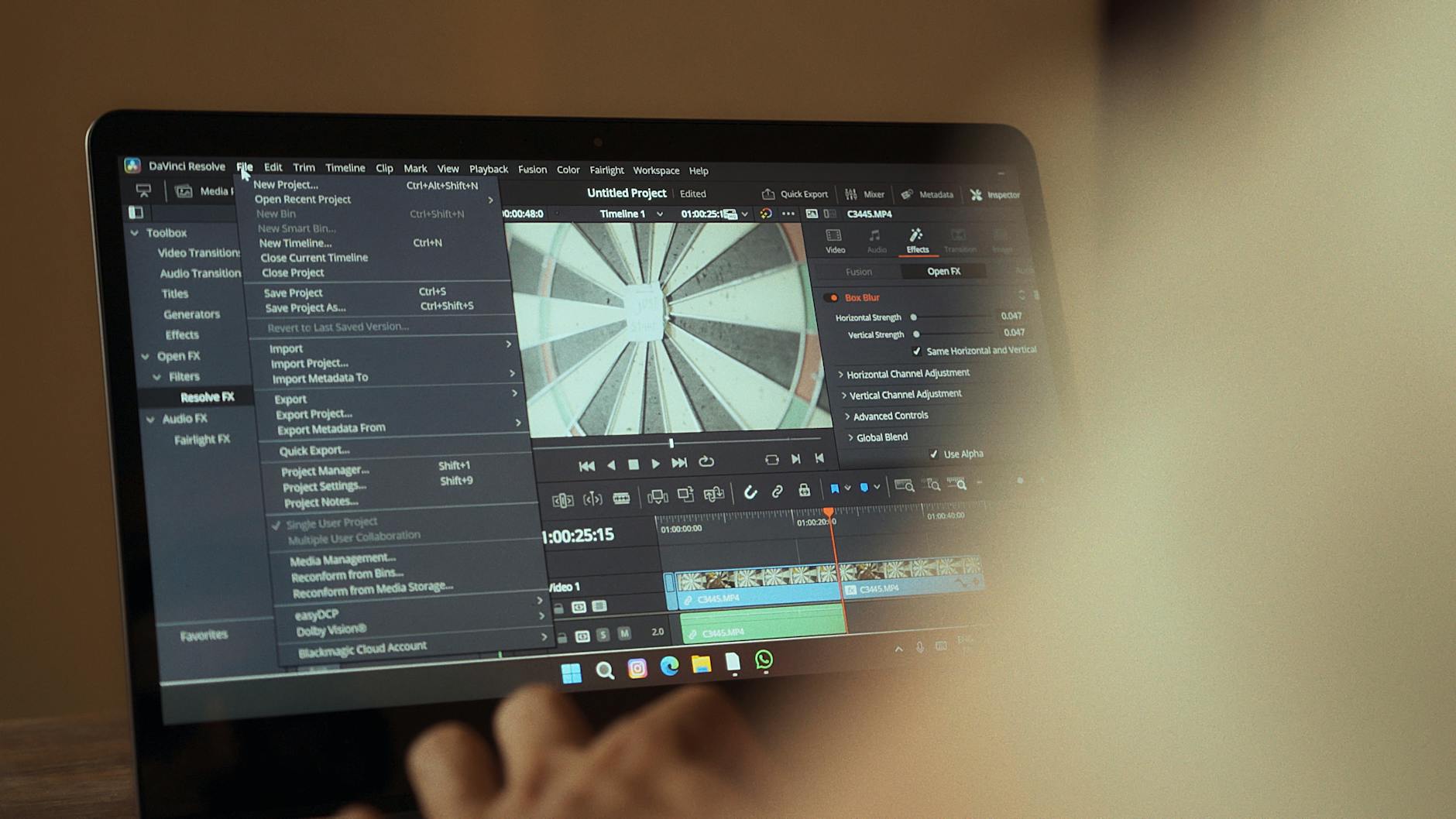

动态权限重构:基于Lobster v4.2.0内核的最小化授权实务

在Lobster v4.2.0版本更新后,系统引入了“时效性动态令牌”机制。用户在进行隐私权限设置时,不应再依赖单一的永久授权开关。实务操作中,建议通过‘策略编辑器’将权限颗粒度拆解至API调用级别。例如,在处理地理位置敏感信息时,应启用‘模糊化坐标偏移’参数(Offset_Level: 0.05),确保应用仅能获取大致区域而非精确物理地址。针对高合规要求的业务,需定期触发‘权限自检脚本’,该脚本会自动扫描过去72小时内未被调用的冗余权限并强制挂起。这种动态重构不仅能有效防御提权攻击,还能在审计过程中提供完整的权限流转日志,确保每一项数据访问都有据可查。

场景排查:解决第三方组件越权调用的隐匿链路问题

在实际部署环境中,用户常遇到即便关闭了系统级权限,第三方插件仍能通过共享缓存读取敏感信息的问题。排查此细节时,需进入龙虾的‘深度包检测(DPI)’模块。通过观察流量监控中的‘异常特征熵值’,若发现PID号异常的进程频繁访问/tmp/lobster_cache目录,即可判定为权限穿透。此时,不应简单重装应用,而应利用龙虾的‘沙盒隔离指令’(Isolation --level high),为该组件强制分配独立的虚拟文件系统。这一操作能彻底斩断跨进程的数据泄露路径,是解决复杂环境下隐私泄露的实战利器,建议每季度进行一次全量的组件权限审计。

数据驻留清理:超越常规格式化的物理级脱敏技术

多数用户误以为删除账号或卸载软件即可抹除痕迹,但在司法级取证面前,残留的元数据往往无所遁形。本教程强调使用龙虾内置的‘多轮覆写算法’(基于DoD 5220.22-M标准)。在进行数据清理时,用户需手动指定‘擦除深度’参数为3次或以上。特别是在处理包含个人身份信息(PII)的数据库索引时,应配合使用‘随机噪声注入’功能,在物理扇区写入伪随机数据。针对移动端用户,清理完成后需检查/var/mobile/Containers/Data路径下的隐蔽目录。只有当龙虾清理报告中的‘残留熵值’低于0.001bit时,方可认为该设备已达到合规的离线或转让标准。

账号生命周期末端管理:自动化审计闭环的构建

账号管理不当是导致安全破口的常见原因,尤其是“僵尸账号”的权限残留。在龙虾教程的进阶部分,我们提倡建立‘生命周期自动熔断’机制。通过配置龙虾的LDAP同步插件,设置‘Inactivity_Timeout’参数为30天。一旦检测到账号超过预设时间未登录,系统将自动触发‘权限冻结-数据归档-密钥销毁’的连锁反应。在销毁阶段,务必核验‘密钥吊销列表(CRL)’的同步状态,确保旧账号即便被找回,也无法解密历史留存的加密报文。这种闭环管理将安全责任从人工提醒转向系统强制执行,极大地降低了运维过程中的人为疏失风险。

常见问题

配置龙虾权限隔离后,为何部分原生功能无法正常调用?

这通常是因为启用了‘严格依赖校验’。请检查龙虾日志中的Error 0x882代码,这代表系统拦截了合法的底层服务调用。结论:在‘合规例外清单’中添加系统核心PID白名单,并重新运行依赖扫描即可恢复功能。

如何验证龙虾的数据清理功能是否真正生效?

不能仅看UI界面的进度条。结论:清理完成后,请使用第三方二进制查看工具扫描磁盘空闲空间。若扫描结果显示为全零或随机乱码且无法提取任何已知文件头(如FF D8等),则证明脱敏成功。

龙虾教程中提到的‘穿透式审计’会影响系统性能吗?

高强度的实时审计确实会占用约5%-8%的CPU资源。结论:建议在生产环境中开启‘异步日志上报’模式,并将审计采样率调整为60%,以在安全合规与系统流畅度之间取得最佳平衡。

总结

获取更多龙虾安全配置模板及合规性检查清单,请访问我们的技术支持中心下载最新版《龙虾安全白皮书》。