龙虾 202613 周效率实践清单:高合规环境下的隐私加固与安全审计指南

本指南深度解析“龙虾 202613 周效率实践清单”的核心逻辑,旨在为关注安全合规的专业用户提供一套可落地的隐私防御方案。文章不仅涵盖了针对 202613 版本特有的权限审计流程,还详细拆解了数据清理中的冷热数据分离技术及多因素身份验证(MFA)的排查细节。通过每周一次的系统化复盘,用户能够有效识别并修复潜在的隐私漏洞,确保账号管理与数据传输始终符合行业最高安全标准,是安全从业者提升运维效率的实操利器。

在数字化协作日益复杂的今天,安全与效率不再是此消彼长的对立面。针对“龙虾”系统 202613 版本的深度安全需求,我们制定了这份周效率实践清单,帮助用户在保障隐私合规的前提下,实现系统性能的最优化。

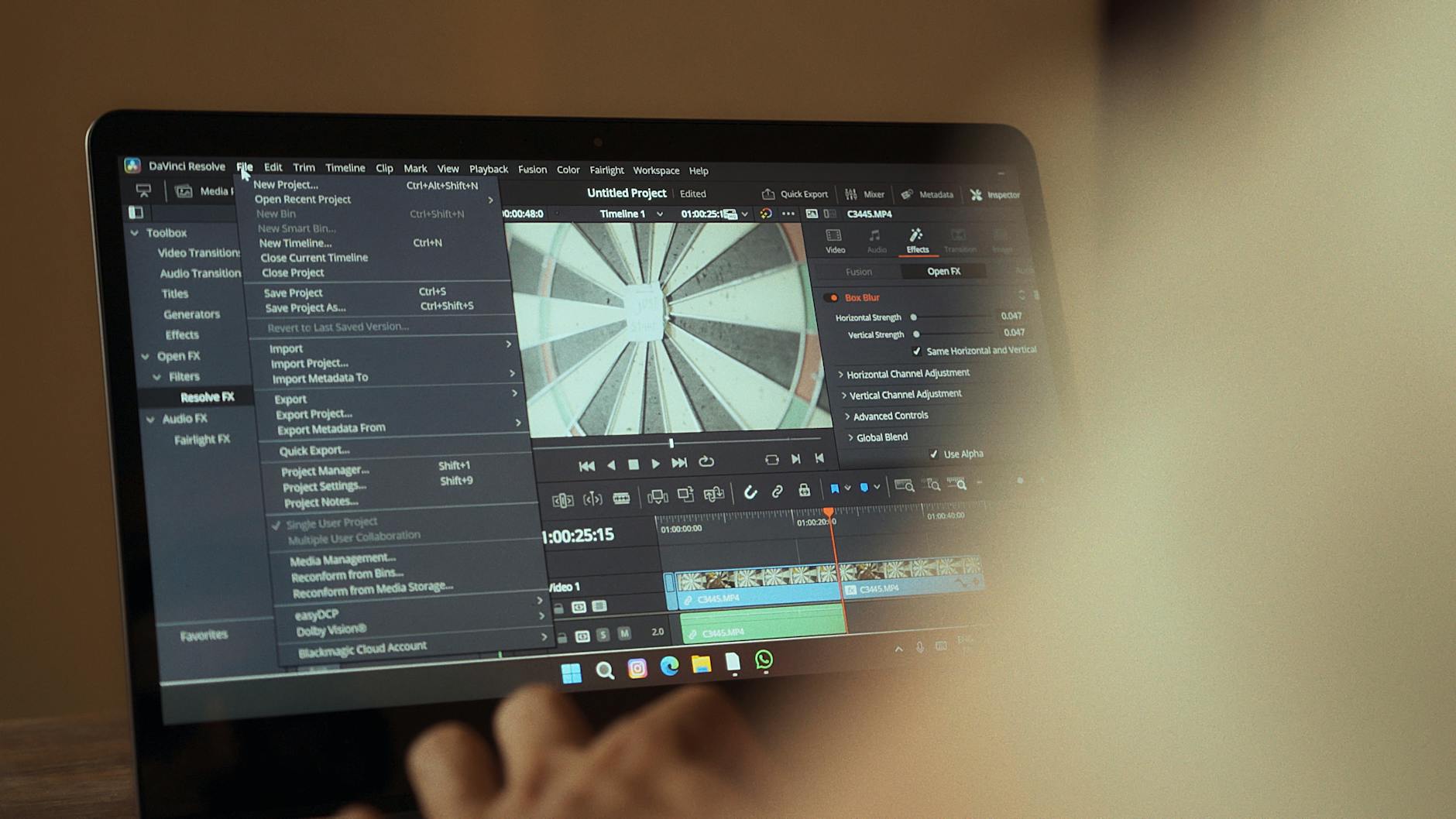

底层权限审计:规避“权限漂移”风险

在龙虾 202613 版本的运行环境中,权限管理是隐私保护的第一道防线。用户经常遇到“权限漂移”现象,即某些插件在静默更新后自动获取了超出预设范围的读取权限。实践清单的第一步是利用系统的‘权限溯源模块’进行周度扫描。重点排查 Build ID 为 742-SEC 之后的组件变动,特别是涉及地理位置与剪贴板访问的第三方接口。若发现某项权限的调用频率在非活跃时段异常升高,应立即触发‘最小化授权’机制,将访问级别从‘始终允许’降级为‘仅在使用时允许’。这种精细化的审计不仅能防止敏感数据外泄,还能显著降低后台资源占用,提升系统响应速度。

数据清理实操:AES-256 加密下的冗余剔除

高效的数据清理并非简单的删除,而是在确保合规性的前提下进行的逻辑优化。根据 202613 实践清单,用户应每周执行一次‘冷数据脱敏归档’。针对存储在本地的临时加密文件(通常采用 AES-256 加密标准),需检查其 TTL(生存时间)参数设置。一个典型的排查细节是:当系统缓存超过 2GB 时,部分用户会反馈搜索延迟。此时,不应直接格式化缓存,而应通过‘龙虾安全清理工具’识别并清除已过期的会话令牌和历史操作日志。通过这种方式,既保留了必要的审计追踪(Audit Trail)记录,又释放了磁盘 I/O 压力,确保核心业务流的顺畅运行。

账号安全加固:解决 MFA 同步与会话冲突

账号管理是安全合规的核心。在 202613 周效率清单中,我们强调了多因素身份验证(MFA)的稳定性检查。真实场景中,用户常遇到跨时区登录导致的时间戳偏移,进而引发 MFA 验证失败。排查时需确认系统时间同步协议(NTP)是否指向合规的授时服务器。此外,清单要求每周清理一次‘僵尸会话’。通过管理后台查看当前活跃连接,若发现异地 IP 或异常设备指纹,应利用‘强制下线’功能中断连接并触发密码重置。针对高级别安全账户,建议开启‘硬件密钥绑定’,在物理层面阻断远程劫持风险,确保账号所有权的绝对唯一性。

合规报告自动化:从监测到预警的闭环

为了满足监管部门对数据处理透明度的要求,清单的最后一环是生成周度合规报告。利用 202613 版本内置的‘合规看板’,用户可以一键导出包含隐私调用统计、异常登录尝试及敏感文件访问记录的 PDF 报告。建议将预警阈值设定为:单日异常尝试超过 5 次即触发邮件告警。在实际操作中,安全官应重点关注‘数据出境’监控项,确保所有跨境流量均经过合规性脱敏处理。这种预防性的管理模式,将原本繁琐的合规检查转化为标准化的周常任务,大大降低了企业面临法律诉讼或行政处罚的潜在风险。

常见问题

执行 202613 清单时,系统提示‘权限冲突’无法保存设置怎么办?

这通常是因为底层安全策略(GPO)与用户自定义设置冲突。请检查是否开启了‘强制合规模式’,建议先在沙箱环境中导出当前配置备份,然后重置权限模板至‘标准安全级别’,再逐项手动开启清单中的加固选项。

每周清理数据会影响“龙虾”系统的 AI 学习建议功能吗?

不会。202613 实践清单建议清理的是临时会话数据和冗余日志,而非核心用户行为模型。系统会保留经过脱敏处理的特征向量,在保障隐私的前提下,持续优化您的效率建议。

如何验证我的清单执行是否达到了合规标准?

您可以查看系统内置的‘安全评分’(Security Score)。若执行完清单后分数达到 85 分以上,且‘隐私风险项’显示为零,则视为达标。对于金融或医疗行业用户,建议配合第三方渗透测试工具进行二次验证。

总结

立即下载《龙虾 202613 周效率实践清单》完整版 PDF,开启您的专业安全合规之旅。